Всі новини

Держспецзв'язку провела навчання з кіберзахисту критичної інформаційної інфраструктури для фахівців з інформаційної безпеки держсектору

Об'єкти критичної інфраструктури України – одна з основних мішеней російських хакерів під час війни в Україні. З метою покращення знань фахівців з інформаційної безпеки та надання практичних навичок, які допоможуть інституціям бути ефективними у побудові та управлінні кіберзахистом, Держспецзв'язку провела другий освітній курс для держслужбовців категорії «Б».

MerlinAgent: новий open-source інструмент для здійснення кібератак у відношенні державних організацій України (CERT-UA#6995, CERT-UA#7183)

Урядова команда реагування на комп'ютерні надзвичайні події України CERT-UA, яка діє при Держспецзв’язку, виявила та дослідила розповсюдження зловмисниками листів з використанням електронної поштової адреси cert-ua@ ukr . net. Листи з темою «Рекомендації CERT-UA з налаштувань програм MS Office» містять вкладений файл «ВНУТРІШНІ КІБЕРЗАГРОЗИ.chm» нібито від імені CERT-UA.

Кібератака групи UAC-0057 (GhostWriter) у відношенні державної організації України з використанням PicassoLoader та Cobalt Strike Beacon (CERT-UA#6852)

Урядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA виявлено PPT-документ "daewdfq342r.ppt", що містить макрос та зображення-мініатюру з емблемою Національного університету оборони України імені Івана Черняхівського.

Цільові кібератаки UAC-0102 у відношенні користувачів сервісу UKR.NET (CERT-UA#6858)

Від учасника інформаційного обміну отримано електронний лист з темою "Помічена підозріла активність @UKR.NET" та додатком у вигляді PDF-файлу "Попередження про безпеку.pdf" надісланий, начебто, від імені технічної підтримки UKR.NET (електронна адреса відправника: "account.support.0@ukr.net").

Групою APT28 застосовано три експлойти для Roundcube (CVE-2020-35730, CVE-2021-44026, CVE-2020-12641) під час чергової шпигунської кампанії (CERT-UA#6805)

Від учасника інформаційного обміну отримано оперативну інформацію щодо виявлення мережевих з'єднань між інформаційно-комунікаційною системою (ІКС) державної організації України та інфраструктурою, що асоціється з угрупуванням APT28.

Цільова атака з використанням тематики членства України в Організації Північноатлантичного договору (CERT-UA#6940)

Урядовою командою реагування на комп'ютерні надзвичайні події CERT-UA виявлено вебсайт hxxps://www.ukrainianworldcongress[.]info/, що копіює англійську версію вебресурсу міжнародної неурядової організації "Світовий конґрес українців" (легітимна сторінка hxxps://ukrainianworldcongress[.]org/).

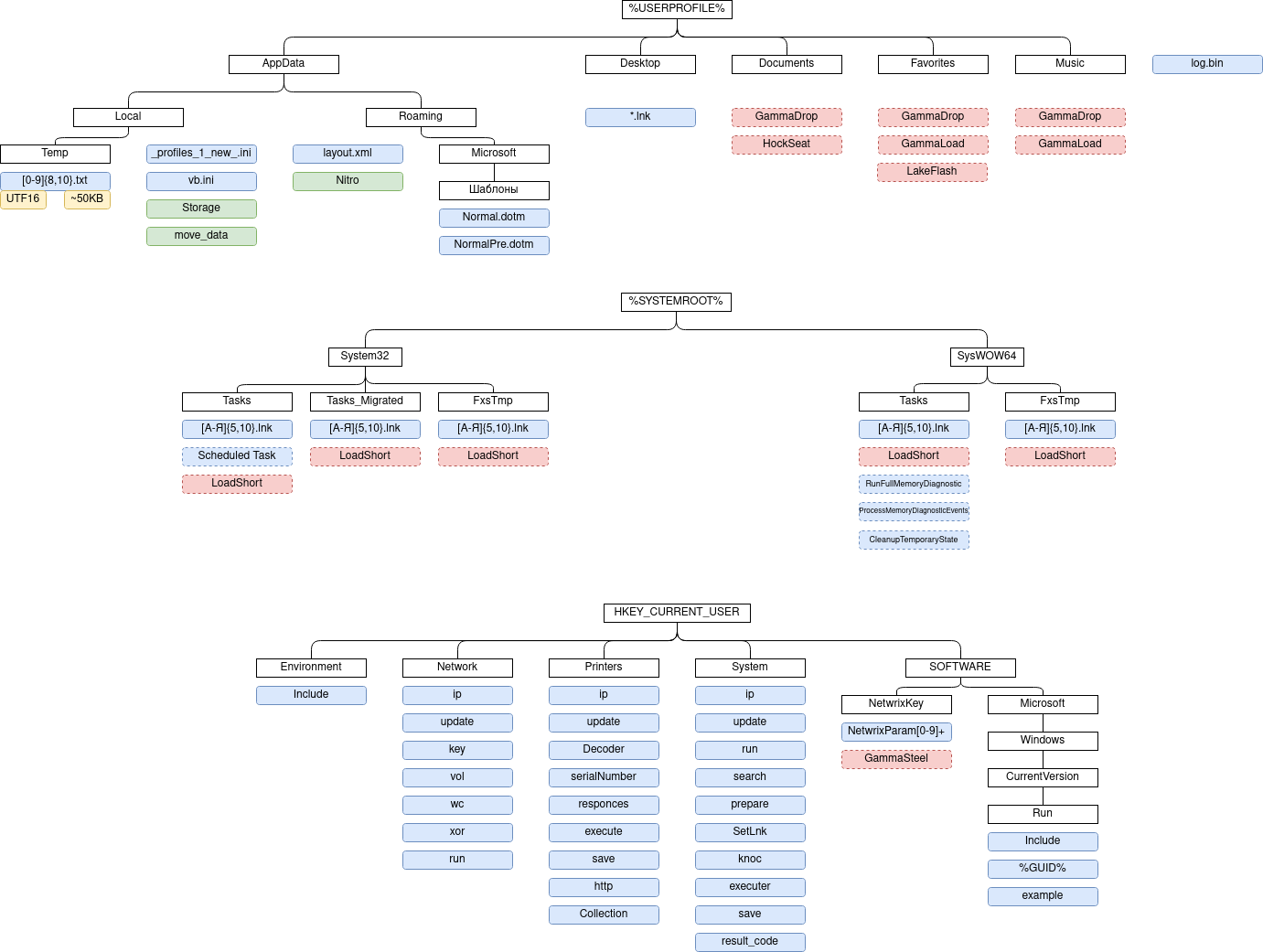

Цільова кібератака UAC-0057 у відношенні державних органів із застосуванням PicassoLoader/njRAT (CERT-UA#6948)

Урядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA виявлено XLS-документи "PerekazF173_04072023.xls" та "Rahunok_05072023.xls", що містять як легітимний макрос, так і макрос, який здійснить декодування, забезпечення персистентності та запуск шкідливої програми PicassoLoader.

Фішингові атаки групи APT28 (UAC-0028) з метою отримання автентифікаційних даних до публічних поштових сервісів (CERT-UA#6975)

Загальна інформаціяУрядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA виявлено HTML-файли, які імітують вебінтерфейс поштових сервісів (зокрема, UKR.NET, Yahoo.com) та реалізують технічну можливість ексфільтрації введених жертвою автентифікаційних даних за допомогою HTTP POST-запитів. При цьому, передавання викрадених даних здійснюється за допомогою заздалегдіь скомпрометованих пристроїв Ubiquiti (EdgeOS).

Цільові атаки Turla (UAC-0024, UAC-0003) з використанням шкідливих програм CAPIBAR та KAZUAR (CERT-UA#6981)

Загальна інформаціяіУрядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA вживаються заходи з протидії кіберзагрозам. Так, з 2022 року за ідентифікатором UAC-0024 відслідковується активність, що полягає у здійсненні цільових кібератак, спрямованих проти сил оборони з метою шпигунства із застосуванням шкідливої програми CAPIBAR (Microsoft: "DeliveryCheck", Mandiant: "GAMEDAY").

Зведена інформація щодо діяльності угрупування UAC-0010 станом на липень 2023 року

Загальна інформаціяУрядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA на виконання Закону України "Про основні засади забезпечення кібербезпеки України", вживаються організаційно-технічні заходи із запобігання, виявлення та реагування на кіберінциденти і кібератаки та усунення їх наслідків.